Eiji Kitamura氏は先頃、Googleのweb.dev Liveでの講演で、ブラウザがクロスオリジンリソースを処理する方法を規定する新しいCOOPおよびCOEPポリシーを公開した。新しいオープナ (COOP) および組み込み (COEP) ポリシーは、以前は無効にされていた強力な機能 (SharedArrayMemoryBufferなど) を復元しながら、Spectre攻撃から保護するクロスオリジン分離環境をセットアップする。

Kitamura氏は新しいポリシーの背景にある動機を述べた:

一部のWebAPIは、Spectreのようなサイドチャネル攻撃のリスクを高めます。そのリスクを軽減するために、ブラウザはクロスオリジン分離と呼ばれるオプトインベースの分離環境を提供します。クロスオリジンの分離状態では、Webページは次のような特権機能を使用できます:

- SharedArrayBuffer (WebAssembly Threadsが必要)

- performance.measureMemory()

- JS Self-Profiling API

したがって、新しいポリシーにより、開発者は、Spectreに照らして、実際上2018年の初めに無効にされたスレッド間の共有メモリと高分解能な計時タイマを使用できる。

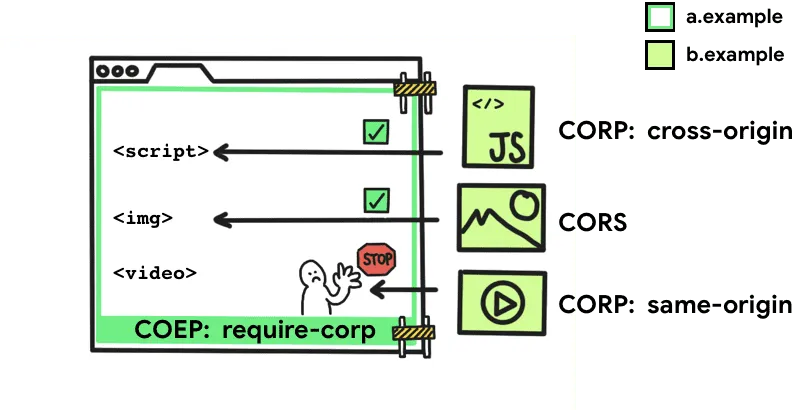

トップレベルのドキュメントの場合、開発者は2つのヘッダーを設定して、サイトをクロスオリジンで分離し、前述の特権機能を有効にする必要がある:

- Cross-Origin-Opener-Policy (COOP) に値として

same-origin(攻撃からオリジンを保護する) - Cross-Origin-Embedder-Policy (COEP) に値として

require-corp(犠牲者をオリジンから保護する)

#firefox #セキュリティ #chrome #devops #デベロップメント #ニュース

2.80 GEEK